网蝎警情(二):大数据企业网络病毒样本情报

网思科平智能防御体系目前已经在诸多领域进行部署,包括金融、能源、政府、国防和运营商等重点行业。通过防御体系监测诸多攻击风险,现简要分享如下。

本警情只提供概述性描述,具体的样本,报告和IOC等详细信息请联系公司客服。

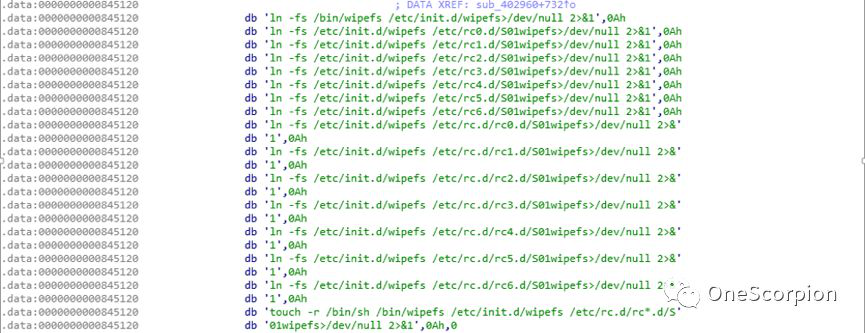

一.挖矿网络病毒wipefs被发现

事件地点 某大数据公司

事件时间 10/25/2017

样本类型 挖矿网络病毒

事件关联 S01wipefs僵尸网络

事件描述

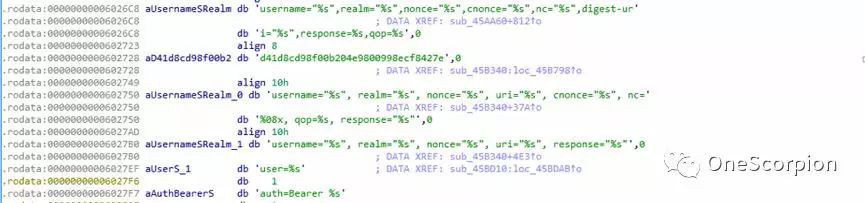

该公司部署网思科平的网蝎终端监测响应系统(EDR),在警情分析过程中,威胁分析师们发现某终端内频繁出现威胁动作告警,经过分析和排查,发现该终端感染了针对linux设备的病毒,通过样本详细分析并结合相关的威胁情报,该挖矿网络病毒近期较为活跃,其一旦感染内网,会占用设备大量CPU资源进行挖矿,从而导致设备性能异常。

近些年随着越来越多的人为了“利益”,加入数字货币行业当中,对于矿工而言,考虑最多的是电费,由此一来,让受害企业承担不明巨额开销。但在此前提下,任何人都有可能对企业级设备进行利用。

网蝎建议做好定期设备漏洞检查,ssh权限合规性限制,降低设备被入侵的可能性。通过部署网思科平的网蝎终端监测响应系统(EDR),大幅提高整个防御体系的健壮性,保证生产业务系统的安全运行。